Gestion du patrimoine informatique

Inventaire du parc, référentiels, habilitations, sauvegardes et supervision.

Objectif

Gérer le parc informatique, appliquer les normes et procédures, et maintenir la continuité des services informatiques.

Recensement du patrimoine

L’inventaire du matériel et des logiciels est effectué à l’aide de GLPI. Chaque appareil, imprimante et périphérique est identifié avec son numéro de série et d’inventaire, son modèle, son système d’exploitation, son utilisateur et sa date de fin de garantie.

Outil utilisé : GLPI

Exemple d’inventaire GLPI

L’inventaire est automatisé à l’aide d’un agent installé sur les postes et mis à jour régulièrement via les stratégies de groupe (GPO), pour garantir la fiabilité du parc.

Référentiels, normes et standards

L’organisation respecte les principaux standards :

- IPv4 pour l’adressage réseau

- ISO 27001 pour la sécurité

- Schéma d’adressage structuré selon les VLAN

Rappelons que la norme ISO 27001 est une certification permettant la conformisation aux exigences et aux bonnes pratiques de la sécurité de l’information.

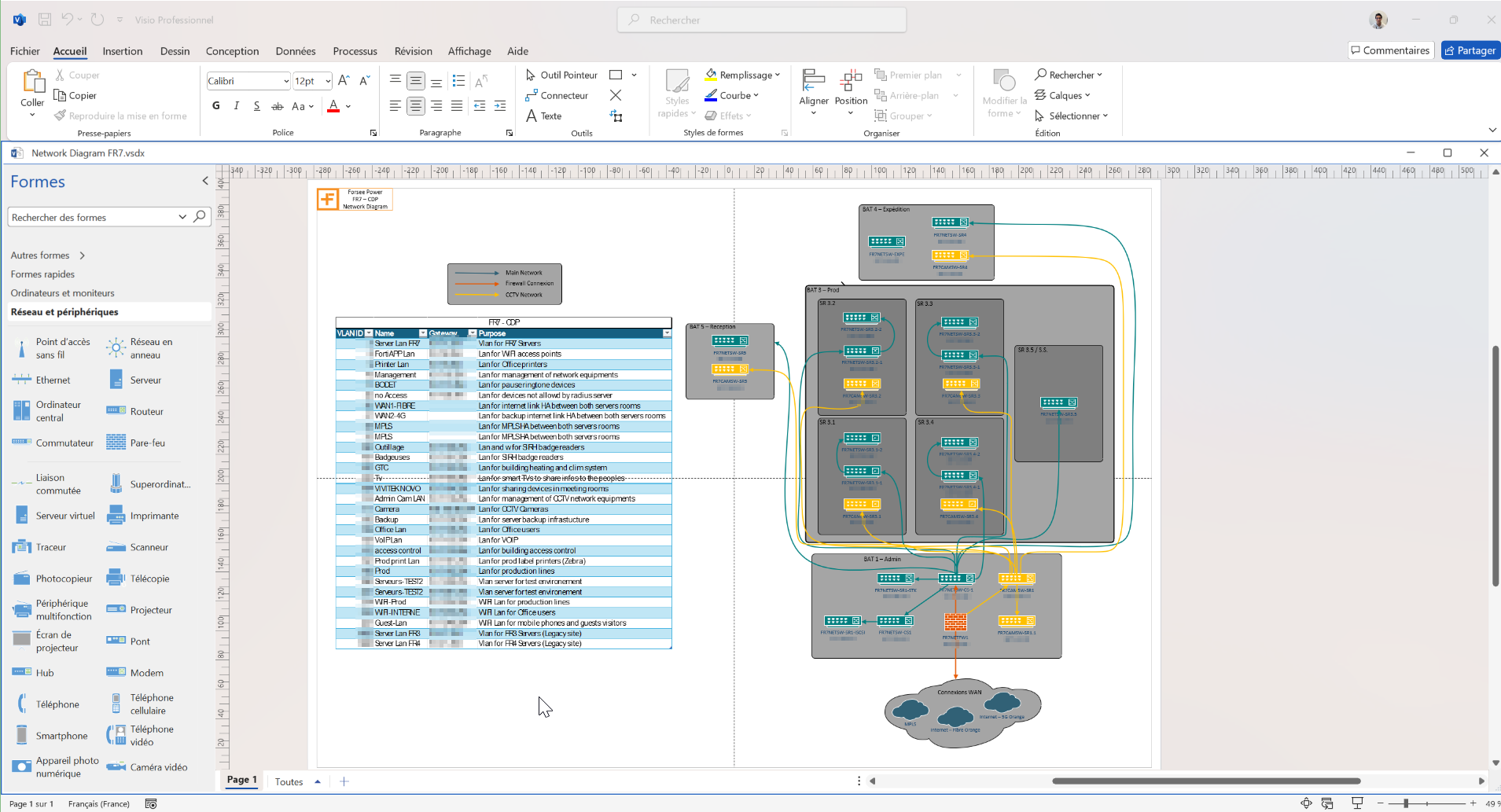

Exemple de schéma réseau

Gestion des habilitations

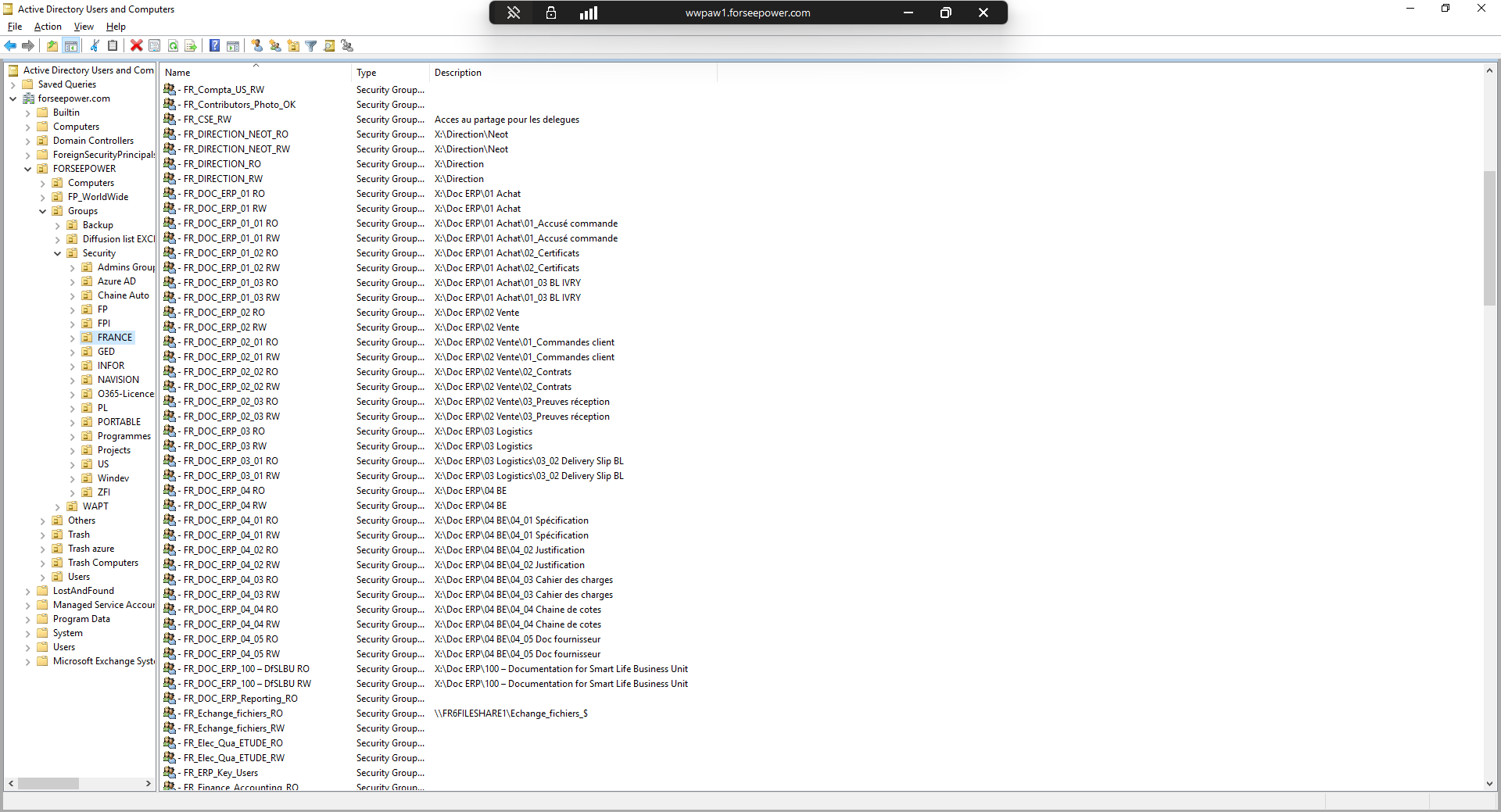

L’ensemble des comptes utilisateurs et groupes sont centralisés via Active Directory. Les droits sont attribués selon le service et les fonctions (principe du moindre privilège). Chaque compte est lié à son homologue sur Azure, donc Microsoft 365. C’est ce qui permet la gestion des licences Microsoft.

Exemple :

- Groupe

Comptabilité→ accès partagé au dossierCompta - Groupe

Direction→ accès aux documents confidentiels

Exemple d’organisation dans AD

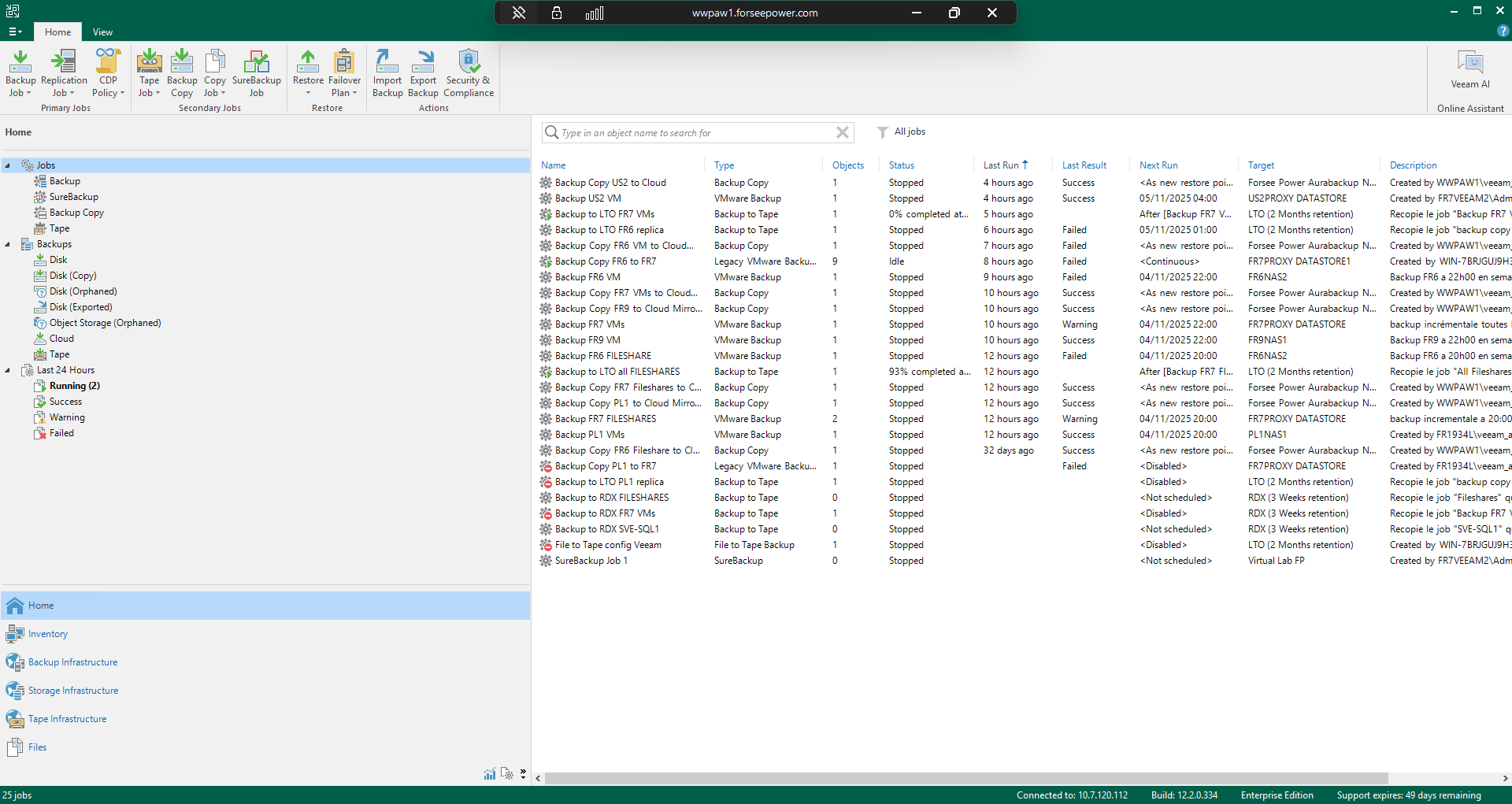

Continuité et sauvegardes

Un plan de reprise d’activité (PRA) a été mis en place. Les sauvegardes automatiques sont gérées via Veeam Backup Software et stockées sur un NAS externe dédié tous les jours. Des tests de restauration sont effectués tous les mois.

Exemple de sauvegarde

Outils de supervision et journalisation

Toutes les alertes venant du matériel réseau (switches, routeurs) mais aussi des machines virtuelles et autres services sont monitorées dans Zabbix. Une gestion de tout le patrimoine informatique de l’entreprise y est condensée et triée par pays et par site, dans le but d’avoir une meilleure gestion du parc.

Par exemple, lorsqu’un disque de sauvegarde est plein à 80%, une alerte remonte, classée comme moyennement urgente, et nous permet de prévoir le changement de ce disque.

Exemple de supervision

Détection et signalement des écarts aux règles d’utilisation

Dans le cadre de la gestion du patrimoine informatique, j’ai été amené à contrôler régulièrement le respect des règles d’utilisation des ressources numériques par les utilisateurs. Ces vérifications portaient notamment sur :

- l’utilisation correcte du matériel et des logiciels mis à disposition,

- le respect de la politique de sécurité (mots de passe, verrouillage de session, stockage),

- l’accès uniquement aux ressources autorisées selon les habilitations,

- le respect des quotas de stockage et des bonnes pratiques réseau.

Lorsqu’un écart était identifié (compte avec des droits excessifs, stockage non conforme, installation non autorisée, comportement anormal détecté par l’outil de supervision, etc.), celui-ci était systématiquement :

- Documenté (capture d’écran, note dans l’outil de ticketing ou dans le dossier interne),

- Signalé au responsable informatique ou au tuteur,

- Corrigé après validation (révocation de droits, nettoyage, rappel des règles à l’utilisateur).

Cette démarche permet de garantir la conformité du système d’information avec les règles internes, de réduire les risques de sécurité et d’améliorer la traçabilité des incidents liés à une mauvaise utilisation des ressources numériques.

Résumé des compétences validées

| Compétence | Description | Preuve |

|---|---|---|

| A1.1 | Recenser et identifier les ressources informatiques | Capture GLPI |

| A1.2 | Exploiter les référentiels, normes et standards | Schéma réseau |

| A1.3 | Gérer les habilitations | Capture Active Directory |

| A1.4 | Maintenir la continuité du service | Sauvegarde + Supervision |

Documents associés

- Plan de reprise et de continuité d’activité

- Documentation Active Directory

- Rapport d’inventaire GLPI